Malware xHelper, sobrevive incluso al reinicio de fábrica

Todos los días escuchamos hablar de seguridad informática; vulnerabilidades en sitios web, en gestores de contenido, puertas traseras en aplicaciones móviles, entre otras. Tal vez pensamos que eso no nos va a pasar a nosotros, que nuestros dispositivos y datos están a salvo y que eso sólo pasa en otros países. Pero debemos darnos cuenta que la seguridad de Android constantemente nos enseña nuevos problemas, cada vez más graves, y Colombia es el país número 27 en la lista de los más atacados del mundo.

Nos encontramos ante un malware que está propagándose presuntamente a través de la tienda Google Play desde marzo de 2019 cuando se detectó por primera vez. Y digo presuntamente porque a día de hoy no se saben las causas reales de su origen, ni existe un parche definitivo para eliminarlo por completo. A pesar de esto, en MalwareBytes nos han brindado un acercamiento escueto a lo que nos enfrentamos con xHelper.

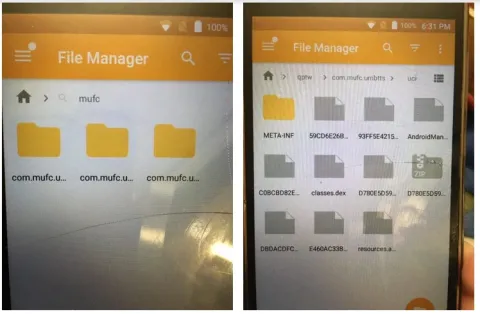

Este malware se caracteriza por ubicar ciertos ficheros dentro de los directorios del sistema operativo que carga las aplicaciones de arranque del dispositivo, por lo que no tiene caso restablecerlo de fábrica. Una vez desplegados estos archivos, se introduce un APK, cuya aplicación instalada queda completamente oculta y permite descargar otras aplicaciones maliciosas. Es muy probable que xHelper esté engañando los algoritmos de Google Play para hacerle creer que es una aplicación genuina usando paquetes con nombres iguales a los de otras aplicaciones ya conocidas en la tienda y, por tanto, permite su instalación en el teléfono una vez se haya restablecido de fábrica. Lo que le sigue es una cantidad de notificaciones que, al darles clic, nos llevan a un sitio web de videojuegos gratuitos aparentemente inofensivos, pero que tratan de tomar el control del dispositivo a través de scripts que permiten manipular el comportamiento de diversas funciones del teléfono y obviamente robar datos, tanto del sistema operativo como del usuario.

Se sabe ya mucho sobre el comportamiento de xHelper, su forma de operar y los daños que puede causar. Ha pasado casi un año desde su aparición, ha estado todo este tiempo propagándose sin conocerse una solución definitiva para mitigarlo, pero la investigación no ha brindado versiones de los sistemas operativos, dispositivos vulnerables, ni parches de seguridad que se han usado hasta el momento, lo cual deja abierta la posibilidad que se siga propagando. Hasta el momento se sabe que han sido vulnerados más de 45.000 dispositivos hasta octubre de 2019 en Estados Unidos, India y Rusia, por lo que es probable que ese número sea mucho mayor el día de hoy, tampoco se descarta que pueda llegar a otros países y convertirse en el Coronavirus de los smartphones Android.

En Symantec han hecho un seguimiento a este malware desde que se detectó por primera vez mostrando publicidad en pop-ups para fines comerciales cuando se ingresa a los sitios que promociona. Sin embargo, está en constante cambio y se ha vuelto cada vez más robusto usando rootkits y payloads cada vez más complejos y cifrados de modo que no se pueda analizar los paquetes que se intercambian entre el teléfono y el servidor que proporciona estos ficheros maliciosos. Hasta ahora la solución es desactivar los servicios de Google Play, ejecutar un sistema de limpieza como MalwareBytes, borrar los ficheros de forma manual y finalmente volver a habilitar Google Play, de lo contrario seguirá replicándose aun cuando sean borradas las carpetas que lo componen.

Lo mejor que podemos hacer como usuarios de Android es estar alerta de las notificaciones que nos aparecen en el teléfono, así como de los sitios web que estamos visitando a través del explorador, ya que de esta manera también se puede infectar este malware. La seguridad en los teléfonos móviles no está garantizada en absoluto por los proveedores; al contrario, cada vez me convenzo más que la seguridad de Android es un acto de fe.

Fotografía tomada de www.malwarebytes.com